·

Konfigurasi IP

$sudo nano

/etc/network/interfaces

Static

:auto eth1

Iface

eth1 init static

Address

10.17.0.191

Netmask

255.255.255.0

Gateway

10.17.0.254

Untuk menyimpan konfigurasinya

tekan Ctrl + O lalu tekan enter, lalu

tekan Ctrl + X untuk keluar.

Ketik ifconfig

untuk mengecheck IP Address,Subnet Mask

Kemudian restart dengan

perintah $sudo /etc/init.d/networking restart

·

Setting DNS

$sudo nano/etc/resolv.conf

Name

server 10.10.1.1

Name

server 10.10.1.10

Konfigurasi

Proxy

Konfigurasi proxy sangat diperlukan karena dengan

mengkonfigurasi proxy kita dapat mengupdate program program terbaru pada server

repository.Cara mengkonfigurasi proxy dengan cara mengetikkan perintah sudo nano/etc/apt/apt.conf.d/ proxy .Lalu pada file tersebut ketikkan :

Acquire::http::proxy

“http: proxy .[ip address proxy]:8080;

Repository

Repository adalah kumpulan paket software ataupun

kumpulan aplikasi yang di kumpulkan di satu tempat media dalam hal ini bisa

media CD,DVD,HD,Lan ataupun internet. Untuk memasukkan repository lokal pada

ubuntu server 10.04 ketikkan

$sudo nano /etc/apt/sources.list.

deb

http://kambing.ui.ac.id/ubuntu lucid main

restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-updates main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-security main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-backports main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-proposed main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-updates main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-security main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-backports main restricted universe multiverse

deb http://kambing.ui.ac.id/ubuntu lucid-proposed main restricted universe multiverse

Setelah itu simpan konfigurasinya dengan menekan Ctrl

+ O lalu tekan enter, lalu tekan Ctrl +

X untuk keluar. Setelah itu ketikkan $

sudo apt-get update untuk mengupdate daftar package dari repository

yang terdaftar di /etc/apt/source.list.

1. Mengecek konektivitas ke host lain

-10.17.0.254

(konek)

-10.10.1.1

-202.17.0.1

-202.9.69.9

-10.17.4.2

[user@linux]#ping[IP_host lain]

Digunakan untuk test atau checking koneksi dengan

menggunakan protokol ICMP. Pada jaringan umumnya

administrator memanfaatkan tools ini untuk mempermudah penyelesaikan

troubleshooting jaringan.

v

Ping

10.10.1.1

Bytes menunjukkan besar request packet yang dikirimkan.Time menunjukkan nilai “round trip delaang anda kirimkan untuk mencapai komputer yang dituju. Nilai ini dihitung

dengan membagy” (disebut

juga sebagai delay atau latency) yang menunjukkan waktu yang diperlukan packet

yii dua selisih waktu PING packet mulai dikirimkan dengan waktu

response dari PING packet dterima.

Sedangkan TTL merupakan

nilai “Time-To-Live” yang digunakan untuk mencegah adanya circular routing pada

suatu jaringan. Dengan mengurangi nilai TTL awal yaitu 128 dengan nilai TTL

akhir maka bisa dihitung banyaknya hop yang dilalui dari komputer asal ke

komputer tujuan. Setiap kali packet PING melalui sebuah ip address maka

nilai TTL nya akan dikurangi satu. Sehingga jika TTL mencapai nilai nol, PING

packet akan di-discard / di-drop dan hasil PING menunjukkan : “TTL expired in

transit”.

v

Ping

10.17.0.1

Sedangkan

untuk IP 10.17.0.1

dan IP 10.17.4.2

menyatakan bahwa tidak ada paket yang di terima, dan semua paket data error

“Destination host unreachable”.

2. Menganalisa rute paket host dan

tujuan. Amati rute paket ke host seperti no 1.

Perintah

[user@linux/]# trace route [host_tujuan]

Traceroute

(Tracert) adalah perintah untuk menunjukkan rute yang dilewati paket untuk

mencapai tujuan. Ini dilakukan dengan mengirim pesan Internet Control Message

Protocol (ICMP) Echo Request Ke tujuan dengan nilai Time to Live yang semakin

meningkat. Rute yang ditampilkan adalah daftar interface router (yang paling

dekat dengan host) yang terdapat pada jalur antara host dan tujuan.

Baris pertama menunjukkan

apa yang akan dilakukan oleh traceroute yaitu melakukan trace ke host IP 10.17.0.254

dengan maksimum loncatan 30 dan besar paket yang dikirimkan adalah 60 byte.

Hasilnya,paket tersebut

melewati 1 router atau 1 loncatan.Loncatan memakan waktu sekitar 2.598 mili

detik dari host awal ke host tujuan.

Baris pertama hanya

menunjukkan apa yang akan dilakukan oleh traceroute yaitu melakukan trace ke

host IP 10.10.1.1 dengan maksimum loncatan 30 dan besar paket yang dikirimkan

adalah 60 byte.

Hasilnya,paket tersebut

melewati 3 router atau 3 loncatan.Loncatan pertama memakan waktu sekitar 1.239 sampai 1,636 mili detik dari host awal ke host tujuan.

Loncatan kedua memakan

waktu 1.268 sampai 1.298.mili detik dari host

awal ke host tujuan.

Loncatan ketiga memakan

waktu 0.611 mili detik dari host awal ke host tujuan.

Baris pertama hanya

menunjukkan apa yang akan dilakukan oleh traceroute yaitu melakukan trace ke

host IP 202.9.69.9 dengan maksimum loncatan 30 dan besar paket yang dikirimkan

adalah 60 byte.

Hasilnya,paket tersebut

melewati 30 router atau 30 loncatan.Loncatan pertama memakan waktu sekitar

1.135 sampai 1.558 mili detik dari host

awal ke host tujuan.

Loncatan kedua memakan

waktu 0.557 sampai 0.585 mili detik dari host

awal ke host tujuan.

Tanda asterisk pada

loncatan 3 sampai 30 menandakan bahwa traceroute tidak menerima respon dari

komputer tersebut, kemungkinan dikarenakan router tersebut tidak

mengirimkan paket ICMP.

Baris pertama hanya

menunjukkan apa yang akan dilakukan oleh traceroute yaitu melakukan trace ke host IP 10.17.0.1 dengan maksimum loncatan 30

dan besar paket yang dikirimkan adalah 60 byte.

Hasilnya,paket tersebut

melewati 1 router atau 1 loncatan.Loncatan memakan waktu sekitar 2998.981 mili detik dari host awal ke host tujuan.

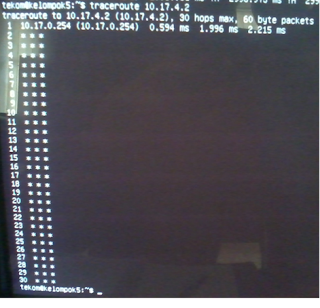

Baris pertama hanya

menunjukkan apa yang akan dilakukan oleh traceroute yaitu melakukan trace ke host IP 10.17.4.2 dengan maksimum

loncatan 30 dan besar paket yang dikirimkan adalah 60 byte.

Hasilnya,paket tersebut

melewati 30 router atau 30 loncatan.Loncatan pertama memakan waktu sekitar

0.594 sampai 2.215 mili detik dari host

awal ke host tujuan.

Tanda

asterisk pada loncatan 2 sampai 30 menandakan bahwa traceroute tidak menerima

respon dari komputer tersebut, kemungkinan dikarenakan router tersebut tidak mengirimkan

paket ICMP.

3. Menganalisa servis yang membuka

port di komputer lokal. Amati port berapa saja yang terbuka pada komputer anda

dengan perintah netstat

v [user@linux~]#netstat -anp

Netstat

berfungsi menampilkan ringkasan koneksi network dan status socket yang sedang

berjalan di server.

§ Proto.

Kolom proto menunjukan jenis protokol yang dipakai bisa TCP atau UDP.

§ State.

Kolom ini menunjukan status dari koneksi yang sedang terjadi. CONNECTED artinya

sudah terhubung dengan komputer lain dan siap mengirimkan data.

§

Recv-Q = besar

paket yang diterima dari buffer antrian, satuannya adalah bytes.

§ Send-Q = besar

paket yang dikirim dari buffer antrian, satuannya adalah bytes.

§

Local

Address

= merupakan alamat IP komputer digabung

dengan nomor port sedang yang terbuka.

§

Foreign

Address

= sama dengan Local Address, tetapi alamat

IP dan port yang ditampilkan bukan milikkomputer lokal, melainkan milik dari

remote host.

§

RefCnt = jumlah

referensi proses yang terjadi pada socket.

§

Falgs = menjelaskan

koneksi socket yang terhubung. ACC = SO-ACCEPTON, artinya proses

yangberhubungan sedang menunggu untuk permintaan koneksi.

§

Type = merupakan

tipe akses socket. STREAM berarti koneksi soket bertipe stream (aliran data).

§

I-Node = merupakan

ID proses yang sedang berjalan dlaam socket.

§

Path = merupakan

path tempat proses yang berhubungan terdapat pada socket.

4. Menganalisa servis yang membuka

port dikomputer anda dengan perintah network mapper. Amati port berapa saja

yang terbuka pada komputer anda dengan nerwork mapper.

[user@linux~]#sudo nmap localhost

§ Baris

pertama merupakan informasi waktu dan tanggal Nmap mulai diaktifkan.

§

Host is up (0.000013s

latency) = host

yang sedang di-scanning telah aktif dengan waktu delay sebesar0.000013 detik.

§ Baris

terakhir merupakan informasi tentang port scanning yang sudah dijalankan.

Scanning menggunakan nmaptelah selesai, telah dilakukan scanning pada 1 IP Address, dan 1 host

telah aktif. Waktu

selama scanning adalah 0.12 detik.

5. Menganalisa IP asal, IP tujuan,port

tujuan dalam sebuah koneksi.

Menganalisa paket dari komputer

local

1.

Lakukan SSH ke komputer server

Pertama pada terminal 1

(CTRL+ALT+F1), ketikkan perintah berikut

[user@linux/]#ssh[IP_server]

Melakukan ssh pada komputer

tetangga artinya kita dapat me-remote komputer tersebut dari komputer kita. Perintahnya

adalah #ssh[IP_server] . Karena SSH adalah jalur yang

secure, maka terdapat mekanisme otentikasi dan verifikasi. Setelah mengisikan password dari komputer tetangga maka kita dapat melakukan

remote pada komputer tersebut dari komputer kita.

2.

Amati IP asal, IP tujuan, port

asal, port tujuan yang anda gunakan pada saat koneksi tersebut.

Kemudian pada ternimal 2 (CTRL+ALT+F2),

ketikkan perintah berikut

[user@linux/]netstat | grep ESTABILISHED

Dari

hasil diatas, didapatkan Bahwa koneksi terjadi dari IP host awal ke host tujuan

yaitu 202.9.69.2 dan siap menggirimkan data.

6. Menganalisa IP asal, IP tujuan,port

tujuan dalam sebuah koneksi. Lakukan perintah tcpdump ke komputer server

[user@linux/]#tcpdump –i eth1

Hasil

yang terjadi adalah Menangkap paket dari antarmuka ethernet tertentu. Ketika

dieksekusi perintah tcpdump tanpa pilihan apapun, itu akan menangkap semua

paket yang mengalir melalui semua interface. Opsi -i memungkinkan untuk

menyaring pada interface ethernet tertentu.

0 komentar:

Posting Komentar